Thursday, August 25, 2011

Saturday, June 18, 2011

Montar uma pasta ftp pela linha de comando

Vivendo e aprendendo...

Antes eu mostrei como montar uma pasta pela linha de comando usando o samba.

Agora vou mostrar como fazer o mesmo usando ftp. Eu tentei usar o sshfs sem sucesso. Então mais uma vez consultei o ArchWiki, e lá estava a configuração mais simples possível: https://wiki.archlinux.org/index.php/Mount_FTP

O que temos que fazer é instalar o curlftpfs, e então:

Um abraço!

Antes eu mostrei como montar uma pasta pela linha de comando usando o samba.

Agora vou mostrar como fazer o mesmo usando ftp. Eu tentei usar o sshfs sem sucesso. Então mais uma vez consultei o ArchWiki, e lá estava a configuração mais simples possível: https://wiki.archlinux.org/index.php/Mount_FTP

O que temos que fazer é instalar o curlftpfs, e então:

sudo curlftpfs 192.168.0.100 /pasta/local -o user=usuario:senha,allow_other(em negrito as variáveis que você deve mudar, auto-explicativo, não?)

Um abraço!

Sunday, May 29, 2011

Apagando o espaço em branco

Já comentei como recuperar um arquivo acidentalmente apagado. Mas seguindo as postagens sobre protegendo os dados do nosso computador, recuperar um arquivo apagado é o que não queremos que seja possível.

Então vamos transformar todos aqueles zeros e uns do espaço em branco em apenas zeros.

O comando é o seguinte:

cd /caminho/ate.a.particao/a.ser.limpada/

dd if=/dev/zero of=zero.$RANDOM bs=1024 count=900000Repita o segundo comando trocando o número após o "count" pelo espaço que ainda há livre no drive. Depois é so apagar os arquivos gerados.

Ecryptfs

Quinze dias atrás eu expliquei como criptografar um diretório (arquivo, partição, pendrive, disco externo, etc). Mas que adianta ter isso em um notebook desprotegido? Ou seja, você guarda seus arquivos importantes criptografados, mas se alguém rouba seu laptop tem acesso às senhas guardadas automaticamente no seu computador pelo seu browser, documentos, fotos, etc.

Quando você instala o Ubuntu você tem a chance de criptografar sua pasta pessoal. Mas e se você não optou por isso, e agora mudou de idéia? A seguir explicarei como criptografar sua pasta pessoal após já ter instaldo o sistema operacional.

1) Criando um novo usuário

Isso será necessário pois os comandos a seguir devem ser feitos com usuário que terá sua pasta home criptografada deslogado.

Vá em Menu > System > User and Groups e escolha "Add" para adicionar um novo usuário.

Depois vá em "Advanced Settings" e dê a ele a permissão de administrar o sistema.

Faça o logout do seu usuário e entre no recém criado.

2) Backup

Antes de mais nada, atualize o backup de sua pasta pessoal, por precaução.

3) Comandos

a) Instale ecryptfs-utils cryptsetup (sudo aptitude install ecryptfs-utils cryptsetup).

b) Criptografe:

c) Importante: antes de desligar o computador, é necessário se logar no seu usuário. Teste se consegue ler arquivos antigos e criar novos.

d) Proteja a área de swap:

Tudo terminado, você pode ir em Menu > System > User and Groups e apagar o usuário criado em "1", e depois ir em /home/ e apagar a pasta "seu_nome_de_usuario.7y3X0vjM".

Aqui para mais informações: http://bodhizazen.net/Tutorials/Ecryptfs/

That's all folks.

Quando você instala o Ubuntu você tem a chance de criptografar sua pasta pessoal. Mas e se você não optou por isso, e agora mudou de idéia? A seguir explicarei como criptografar sua pasta pessoal após já ter instaldo o sistema operacional.

1) Criando um novo usuário

Isso será necessário pois os comandos a seguir devem ser feitos com usuário que terá sua pasta home criptografada deslogado.

Vá em Menu > System > User and Groups e escolha "Add" para adicionar um novo usuário.

Depois vá em "Advanced Settings" e dê a ele a permissão de administrar o sistema.

Faça o logout do seu usuário e entre no recém criado.

2) Backup

Antes de mais nada, atualize o backup de sua pasta pessoal, por precaução.

3) Comandos

a) Instale ecryptfs-utils cryptsetup (sudo aptitude install ecryptfs-utils cryptsetup).

b) Criptografe:

sudo ecryptfs-migrate-home -u seu_nome_de_usuarioSubstitua "seu_nome_de_usuario" pelo seu nome de usuário.

c) Importante: antes de desligar o computador, é necessário se logar no seu usuário. Teste se consegue ler arquivos antigos e criar novos.

d) Proteja a área de swap:

sudo ecryptfs-setup-swap4) Limpando

Tudo terminado, você pode ir em Menu > System > User and Groups e apagar o usuário criado em "1", e depois ir em /home/ e apagar a pasta "seu_nome_de_usuario.7y3X0vjM".

Aqui para mais informações: http://bodhizazen.net/Tutorials/Ecryptfs/

That's all folks.

Sunday, May 22, 2011

Montar uma pasta compartilhada usando o terminal

Esses dias minha avó e eu concluímos que quando entendemos como fazer alguma coisa, parece que nunca mais vamos esquecer. Mas a verdade é o contrário.

Então para montar uma pasta pelo terminal é preciso primeiro instalar um pequeno programa chamado "smbfs".

Depois, o comando é o seguinte:

Você pode deixar o comando mais "automático" criando um arquivo com seus credenciais:

1) Crie o arquivo: gedit ~/.smbcredentials

2) Copie isto e salve:

3) Proteja este arquivo para ninguém descobrir sua senha:

E o comando fica assim:

sudo mount -t cifs -o credentials=/home/seu.nome.de.usuario/.smbcredentials,uid=1000,gid=1000 //NAS/pasta_compartilhada /mnt/pasta_local

É isso ;-)

Então para montar uma pasta pelo terminal é preciso primeiro instalar um pequeno programa chamado "smbfs".

Depois, o comando é o seguinte:

sudo mount -t cifs uid=1000,gid=1000 //NAS/pasta_compartilhada /mnt/pasta_local

Você pode deixar o comando mais "automático" criando um arquivo com seus credenciais:

1) Crie o arquivo: gedit ~/.smbcredentials

2) Copie isto e salve:

username=seu.nome.de.usuario

password=sua.senha

3) Proteja este arquivo para ninguém descobrir sua senha:

chmod 700 ~/.smbcredentials && chown root ~/.smbcredentials && chattr +i ~/.smbcredentials

E o comando fica assim:

sudo mount -t cifs -o credentials=/home/seu.nome.de.usuario/.smbcredentials,uid=1000,gid=1000 //NAS/pasta_compartilhada /mnt/pasta_local

É isso ;-)

Published with Blogger-droid v1.6.9

Tuesday, May 17, 2011

Como proteger seus arquivos

Acredito que o melhor modo de proteger seus arquivos é os encriptando com o Truecrypt. Até hoje o FBI não conseguiu entrar nos arquivos do Daniel Dantas: link.

Aqui vão as instruções (penso que o modo de fazer é o mesmo em qualquer sistema operacional).

## Se você for preguiçoso, o seguinte comando substitui os passos 1, 2 e 3 ##

## Se você for preguiçoso, o seguinte comando substitui os passos 1, 2 e 3 ##

rm -R ~/truecrypt.instalacao/ ; mkdir ~/truecrypt.instalacao/ && cd ~/truecrypt.instalacao/ && p=$(uname -p) && echo $p && if [ $p = "x86_64" ] ; then wget http://www.truecrypt.org/download/truecrypt-7.0a-linux-x64.tar.gz ; else wget http://www.truecrypt.org/download/truecrypt-7.0a-linux-x86.tar.gz ; fi ; tar -xf ~/truecrypt.instalacao/truecrypt-7.0a-linux* && ~/truecrypt.instalacao/truecrypt-7.0a-setup*

1) Faça o download do programa em www.truecrypt.org (preste atenção se seu sistema é de 32 ou 64 bits. No Linux basta digitar isto no terminal: uname -p)

2) Extraia o arquivo compactado:

3) Execute a partir de um terminal:

4) Aceite os termos e intale o Truecrypt:

5) Precisamos deixar o pendrive (ou hd externo) livre de partições antes de criar a encriptação. Para isso abra o "Disk Utility" e escolha "Desmontar" ("Unmount") e a seguir "Formatar o Drive" (que é diferente de "Formatar o Volume").

6) Abra o Truecrypt e escolha "Create Volume"

7) Depois escolha "Create a volume within a partition/drive", avance e depois escolha o pendrive:

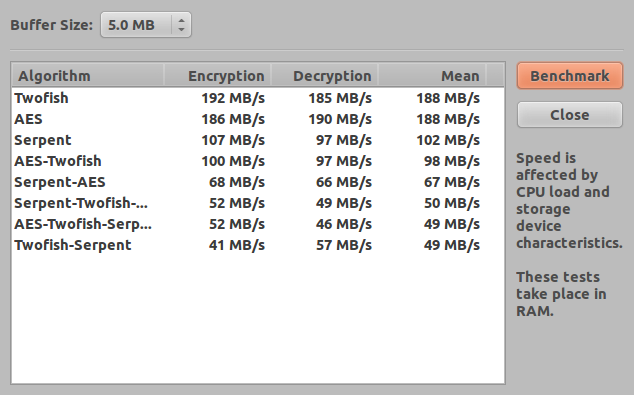

-- Você pode testar a velocidade de cada algorítimo clicando em "Benchmark":

9) Depois é só escolher a senha e o formato da partição (obs.: o formato FAT é o mais compatível entre os diversos sistemas operacionais).

Pronto!

Existem inúmeras formas de montar o volume criado. Vou mostrar 3:

### Pelo Truecrypt ###

1) Abra o Truecrypt e clique em "Select device".

2) Escolha o volume (p. ex. /dev/sdb:)

3) Por fim clique em "Mount".

### Pelo Terminal ###

1) Abra um terminal e digite:

truecrypt --mount /dev/sdb

### Criando um Lançador ("Atalho") ###

1) Clique com o botão da direita no Desktop e escolha "Create Launcher..."

2) Dê um nome (p. ex. "HD Externo") e coloque o seguinte comando: "truecrypt --mount /dev/sdb".

3) Resultado:

Lembre-se sempre de desmontar antes de desligar o computador ou remover o pendrive (ou HD Externo). Para isso use o próprio Truecrypt, ou digite o comando "truecrypt -d /dev/sdb" (substituindo "/dev/sdb" pelo caminho correto) ou crie um lançador com esse comando.

Aprovietem ;-)

Em homenagem à minha querida irmã.

Saturday, April 9, 2011

Imposto de Renda 2011

Esta é para facilitar a vida para meus amigos que ainda não iniciaram sua jornada para a declaração do imposto de renda 2011.

Basta copiar e colar no terminal que os programas necessários serão instalados.

Espero que gostem.

Basta copiar e colar no terminal que os programas necessários serão instalados.

mkdir ~/IR.2011 && cd ~/IR.2011 && wget http://dl.dropbox.com/u/4098082/IR2011.sh && sudo chmod +x ~/IR.2011/IR2011.sh && ~/IR.2011/IR2011.sh

Espero que gostem.

Sunday, March 20, 2011

Algumas configurações

Aqui vão algumas configurações e dicas que aprendi instalando o Natty.

1. Gnome-panel transparente

Se você já tentou deixar o painel do gnome transparente com o tema "Ambiance", já percebeu que não fica bom:

A solução é editar o arquivo gnome-panel.rc (

gksu gedit /usr/share/themes/Ambiance/gtk-2.0/apps/gnome-panel.rc) e colocar um "#" antes da linha que contém "

bg_pixmap[NORMAL] = "img/panel.png""

Agradeço ao Andrew

2. Bordas das janelas transparentes

Para isso é preciso editar a entrada

/apps/gwd/com o

gconf-editor

(o tema que estou usando é Gilouche com cores modificadas)

3. Montar um HD externo com sistema FAT32

Adquiri um NAS que só funciona com o sistema FAT32, que não se monta automaticamente quando o ligo na entrada eSATA. Se eu montar apenas com sudo mount /dev/sdb1 /mnt/minhapasta1 os arquivos ficam todos (temporariamente) pertencendo ao "root", dificultando a manipulação (chown não funciona após o sistema estar montado).

O jeito de montar definindo as permissões é o seguinte:

sudo mount -t vfat -o rw,umask=0000,uid=1000,gid=1000 /dev/sdb1 /mnt/minhapasta1

E é assim que você pode ver a id de um usuário: no terminal, digite

id nome_do_usuário

4. Administrar as senhas guardadas

Digite no terminal:

seahorse

5. Pasta onde o Nautilus monta uma pasta compartilhada do Samba (smb://servidor/pasta)

~/.gvfs/

6. Modificar um caracter do teclado

É preciso editar o arquivo ~/.Xmodmap (

nano ~/.Xmodmap

). O formato é assim: colocar em cada linha o número da tecla e os caracteres correspondentes (por exemplo:

nano ~/.Xmodmap

). O formato é assim: colocar em cada linha o número da tecla e os caracteres correspondentes (por exemplo:

keycode 51 = bracketright braceright bracketright braceright masculine barkeycode 52 = z Z z Z guillemotleft lesskeycode 53 = x X x X guillemotright greater

)

Os programas a seguir podem ajudar a descobrir qual número corresponde a qual tecla:

xmodmap -pke

xev

Um abraço!

Sunday, March 13, 2011

Compiz Desktop Wall

Hoje eu instalei o Natty Narwhal. Apesar de alpha, está razoavelmente estável. Mas o que me deu trabalho mesmo foi o efeito de mudar de área de trabalho deixando o papel de parede e o painel "parados". Achei até que o compiz poderia estar ainda sem essa opção porque o Natty está na versão alpha...

Bom, o que interessa (especialmente nas [minhas] próximas instalações) é o seguinte:

1. Abrir o ccsm (digite isso no terminal e tecle enter)

2. Ir em "Desktop Wall" > "Viewport Switching"

3. No campo "Non Sliding Windows" digitar "class=Gnome-panel | type=Desktop" (sem aspas)

É isso aí.

ps.: para instalar o ccsm: sudo aptitude install compizconfig-settings-manager e os plugins extras: sudo aptitude install compiz-fusion-plugins-extra

Bom, o que interessa (especialmente nas [minhas] próximas instalações) é o seguinte:

1. Abrir o ccsm (digite isso no terminal e tecle enter)

2. Ir em "Desktop Wall" > "Viewport Switching"

3. No campo "Non Sliding Windows" digitar "class=Gnome-panel | type=Desktop" (sem aspas)

É isso aí.

ps.: para instalar o ccsm: sudo aptitude install compizconfig-settings-manager e os plugins extras: sudo aptitude install compiz-fusion-plugins-extra

Sunday, February 27, 2011

Áudio da conexão HDMI

Fazer o vídeo do HDMI funcionar com a placa GeForce da Nvivia foi fácil, bastou configurar os monitores no Menu > System > Administration > Nvidia X Server Settings. Agora fazer o áudio funcionar deu traballho. Então aqui vai o que deu certo para mim.

Primeiro vamos fazer um backup (lógico):

Depois reinicie o computador, vá em Menu > System > Preferences > Sound > Output e escolha a saída para testar.

Agradeço a dica do slimb, neste fórum: ubuntuforums.org/showthread.php?t=1668173

Um abraço!

Primeiro vamos fazer um backup (lógico):

sudo cp /etc/pulse/default.pa /etc/pulse/default.pa.backupDepois iremos editar esse arquivo e acrescentar uma das seguintes linhas:

load-module module-alsa-sink device=hw:1,3ou

load-module module-alsa-sink device=hw:1,7ou

load-module module-alsa-sink device=hw:1,8ou

load-module module-alsa-sink device=hw:1,9(para mim funcionou a segunda opção, com o "1,7").

Depois reinicie o computador, vá em Menu > System > Preferences > Sound > Output e escolha a saída para testar.

Agradeço a dica do slimb, neste fórum: ubuntuforums.org/showthread.php?t=1668173

Um abraço!

Saturday, February 26, 2011

Quando usar gksu e gksudo e quando usar su e sudo

Já reparou que em alguns tutoriais se orienta usar "gksu" ao invés de "sudo"? Qual seria a diferença?

Neste site há uma boa explicação para isso: www.psychocats.net/ubuntu/graphicalsudoResumidamente:

gksu serve para programas que usam o ambiente gráfico.

Esse comando não funcionará se você não tiver iniciado o Gnome, e estiver no ambiente terminal. Por outro lado, estando no ambiente gráfico, esse comando não altera as configurações do usuário do programa, como por exemplo o gedit.

sudo serve para programas que rodam no terminal.

Ele também inicializa programas do ambiente gráfico, mas pode acabar alterando a "posse" do arquivo do usuário para o "root".

Um abraço!

Sunday, February 20, 2011

"Abrir com" - Associação dos arquivos aos programas

Eu gosto do editor de tags kid3, mas ele resolveu querer abrir as pastas no lugar do nautilus, então fui atrás de como mudar as associações entre programas e arquivos.

Estes são os arquivos que definem as associações entre tipos de arquivos aos respectivos programas. O restante é relativamente auto-explicativo, mas aqui estão mais detalhes: HOWTO: File Associations (Gnome 2.10)

/usr/share/applications/defaults.list

/usr/share/applications/mimeinfo.cache

~/.local/share/applications/

~/.gnome/share/apps/

Thursday, February 10, 2011

Código de Barras e Código QR

Não é interessante a comunicação do homem com a máquina? Mas atualmente a comunicação ocorre após uma tradução, já que a máquina só lê 0 ou 1. Aqui vai como traduzir um código de barras ou código QR:

1) Instalar zbar-tools (sudo aptitude install zbar-tools)

2) No terminal digite: zbarimg -q -d [caminho para o arquivo]

(por exemplo: zbarimg -q -d ~/Desktop/1.png)

Então aqui vai um código QR para você decifrar:

E o caminho oposto?

Neste caso uma ferramenta boa é a do Google: http://zxing.appspot.com/generator/

(atualizado em 27/03/2011:)

Outra ferramenta é o qrencode (sudo aptitude install qrencode). No terminal:

1) Instalar zbar-tools (sudo aptitude install zbar-tools)

2) No terminal digite: zbarimg -q -d [caminho para o arquivo]

(por exemplo: zbarimg -q -d ~/Desktop/1.png)

Então aqui vai um código QR para você decifrar:

E o caminho oposto?

Neste caso uma ferramenta boa é a do Google: http://zxing.appspot.com/generator/

(atualizado em 27/03/2011:)

Outra ferramenta é o qrencode (sudo aptitude install qrencode). No terminal:

qrencode -o ~/Desktop/imagem.png "Este texto vai virar uma imgem que pode ser lida por um computador"Um abraço!

Saturday, January 8, 2011

Corpo Humano

Que tal aprender um pouco de anatomia?

Experimente digitar isto no terminal:

Experimente digitar isto no terminal:

chromium-browser --enable-webgl http://bodybrowser.googlelabs.com/body.html#ui=0,0

Subscribe to:

Comments (Atom)